找到

2

篇与

安全知识

相关的结果

-

警惕!WindowsAdminCenter爆提权漏洞!普通用户点几下,就能拿到系统最高权限 前言 朋友们,我是字节曜的编辑寒烟似雪。咱平时用来管理服务器、维护电脑的Windows Admin Center(WAC),最近藏了个大隐患!微软刚确认的CVE-2025-64669漏洞,居然能让低权限用户“一步登天”——不用复杂操作,只要在有WAC的电脑上有点基础访问权,就能蹭到SYSTEM最高权限,偷数据、植后门都不在话下。这漏洞影响2.4.2.1及更早版本,不少企业的服务器、办公电脑还在裸奔,看完你肯定得赶紧去查自家设备! mjlcmbrm.png图片一、漏洞根源:一个“权限配置”的坑,成了黑客突破口 说起来这漏洞特“低级”但特致命——问题出在WAC的一个关键目录C:\ProgramData\WindowsAdminCenter上。按常理,这种管理工具的核心目录,应该只有管理员能改,但微软偏偏没设好权限,普通用户也能往里面写文件。 更糟的是,这个目录里跑的组件、进程,全是NETWORK SERVICE甚至SYSTEM级别的高权限!就像给了小偷一把能开银行金库的钥匙,还告诉人家“金库门没锁”——低权限用户往这目录里塞点恶意东西,高权限进程一执行,直接就能“借权”拿到系统最高控制权。 二、拆解攻击流程:两种简单操作,普通用户也能玩明白 安全研究员已经测出两条实实在在的攻击路径,全程不用写复杂代码,甚至连编程基础都不用有,普通人照着步骤来就能搞事,这才是最吓人的: 1. 蹭“扩展卸载”漏洞:塞个脚本就能提权 WAC有个扩展功能(比如装个监控插件、备份工具),卸载扩展时会干一件事:在C:\ProgramData\WindowsAdminCenter\Extensions目录下找“uninstall”文件夹,把里面所有PowerShell脚本(.ps1)拿出来,用高权限跑一遍。 黑客就钻了这个空子: 先在自己的低权限账号下,往这个“uninstall”文件夹里塞一个带签名的恶意脚本(网上能找到合法签名工具,甚至伪造签名也能蒙混); 然后随便找个理由触发扩展卸载——比如假装“插件用不了,卸载重装”,或者直接调用WAC的API触发卸载; 等WAC的高权限进程执行到这个恶意脚本,瞬间就能拿到SYSTEM权限。之前有测试的,脚本里写个“把管理员密码存到C盘根目录”,执行完真就能拿到密码! 2. 蹭“更新程序”漏洞:钻时间差换恶意DLL WAC的更新程序WindowsAdminCenterUpdater.exe也有毛病——它会从C:\ProgramData\WindowsAdminCenter\Updater目录里加载DLL文件(系统运行需要的小模块)。虽然微软要求DLL必须签名,但研究员发现了个“检查时间差”(TOCTOU)的漏洞: 第一步:WAC主进程先检查这个目录里的DLL,确认签名没问题; 第二步:等更新程序真正要加载DLL时,中间有个几毫秒的空窗期; 黑客就盯着这个空窗期,用工具实时监控——一旦发现更新程序要启动,立马把原来的合法DLL换成自己的恶意DLL; 等更新程序加载时,已经换成恶意DLL了,但签名检查早就做过了,直接就用高权限跑起来。 测试时,研究员就用这招,让恶意DLL在SYSTEM权限下创建了一个隐藏管理员账号,全程没弹任何警告,任务管理器里都看不到异常。 三、这漏洞为啥危险?企业、个人都躲不开 别觉得这只是“企业IT该操心的事”,现在不少个人用户也用WAC管理自己的Windows 11电脑(比如装个WAC远程管理家里的NAS、备用机),一旦中招,后果一样严重: 1. 企业:低权限员工能掀翻整个内网 比如公司里的实习生、前台,本来只能用自己的普通账号办公,要是利用这漏洞提权: 能删服务器日志,掩盖自己偷数据的痕迹; 能给OA系统、客户数据库植后门,让黑客远程控制; 甚至能篡改财务软件的数据,把转账账号换成自己的——之前某小公司就差点中招,IT助理用这漏洞改了报销系统的收款账号,还好财务对账时发现了。 2. 个人:电脑里的隐私全暴露 个人用户用WAC管理电脑的话,要是被别人拿到低权限账号(比如借电脑给朋友用): 能偷你浏览器里的密码、历史记录要留清白在人间哦; 能装远程控制软件,就算你拿回电脑,对方也能实时监控你干啥; 更狠的是植勒索软件,把你硬盘加密,要完赎金才解密。 而且这漏洞还特别难检测——所有操作都是借着WAC的合法进程跑的,杀毒软件看了都觉得“这是正常程序在干活”,不会报毒。 四、紧急防护建议:3步就能堵上漏洞,别等中招才动手 微软已经在2025年12月的“补丁星期二”更新里修复了这个漏洞,现在做防护其实很简单,关键是“别拖延”: 1. 第一步:立马更WAC到最新版 不管是企业服务器还是个人电脑,打开WAC后看右上角的版本号,只要低于2.4.2.2,赶紧更: 企业用户:通过组策略批量推送更新,或者去微软官网下载离线补丁(https://learn.microsoft.com/zh-cn/windows-server/manage/windows-admin-center/overview); 个人用户:直接点WAC里的“设置-更新”,自动下载安装,5分钟就能搞定。 2. 第二步:手动锁死危险目录权限 要是暂时没法更(比如企业服务器要等审批),先手动改目录权限应急: 找到C:\ProgramData\WindowsAdminCenter目录,右键“属性-安全”; 把“Users”(普通用户组)的权限改成“只读”,彻底禁止普通用户往里面写文件; 再检查子目录“Extensions”“Updater”,权限也照这个改,相当于先把“小偷能塞东西的门”焊死。 3. 第三步:监控异常操作 企业用户:用EDR(终端防护软件)监控这两个目录的文件变动,一旦发现普通用户往里面写.ps1脚本、.dll文件,立马报警; 个人用户:打开“事件查看器”,看“Windows日志-安全”,如果有“低权限用户执行高权限进程”的记录(比如事件ID 4688里,普通账号启动了powershell.exe且权限是SYSTEM),赶紧查电脑有没有被植入恶意文件。 结语:管理工具别当“免死金牌”,及时更新才是王道 这次的漏洞给所有人提了个醒:平时用来“保安全”的管理工具,自己也可能出安全问题。Windows Admin Center这种大家觉得“官方出品、肯定安全”的软件,照样会有权限配置的低级错误。 不管是企业IT还是个人用户,现在就去查WAC版本,能更就立马更,暂时不能更就锁权限——别等黑客先用上这漏洞,到时候丢了数据、被勒索,哭都来不及!

警惕!WindowsAdminCenter爆提权漏洞!普通用户点几下,就能拿到系统最高权限 前言 朋友们,我是字节曜的编辑寒烟似雪。咱平时用来管理服务器、维护电脑的Windows Admin Center(WAC),最近藏了个大隐患!微软刚确认的CVE-2025-64669漏洞,居然能让低权限用户“一步登天”——不用复杂操作,只要在有WAC的电脑上有点基础访问权,就能蹭到SYSTEM最高权限,偷数据、植后门都不在话下。这漏洞影响2.4.2.1及更早版本,不少企业的服务器、办公电脑还在裸奔,看完你肯定得赶紧去查自家设备! mjlcmbrm.png图片一、漏洞根源:一个“权限配置”的坑,成了黑客突破口 说起来这漏洞特“低级”但特致命——问题出在WAC的一个关键目录C:\ProgramData\WindowsAdminCenter上。按常理,这种管理工具的核心目录,应该只有管理员能改,但微软偏偏没设好权限,普通用户也能往里面写文件。 更糟的是,这个目录里跑的组件、进程,全是NETWORK SERVICE甚至SYSTEM级别的高权限!就像给了小偷一把能开银行金库的钥匙,还告诉人家“金库门没锁”——低权限用户往这目录里塞点恶意东西,高权限进程一执行,直接就能“借权”拿到系统最高控制权。 二、拆解攻击流程:两种简单操作,普通用户也能玩明白 安全研究员已经测出两条实实在在的攻击路径,全程不用写复杂代码,甚至连编程基础都不用有,普通人照着步骤来就能搞事,这才是最吓人的: 1. 蹭“扩展卸载”漏洞:塞个脚本就能提权 WAC有个扩展功能(比如装个监控插件、备份工具),卸载扩展时会干一件事:在C:\ProgramData\WindowsAdminCenter\Extensions目录下找“uninstall”文件夹,把里面所有PowerShell脚本(.ps1)拿出来,用高权限跑一遍。 黑客就钻了这个空子: 先在自己的低权限账号下,往这个“uninstall”文件夹里塞一个带签名的恶意脚本(网上能找到合法签名工具,甚至伪造签名也能蒙混); 然后随便找个理由触发扩展卸载——比如假装“插件用不了,卸载重装”,或者直接调用WAC的API触发卸载; 等WAC的高权限进程执行到这个恶意脚本,瞬间就能拿到SYSTEM权限。之前有测试的,脚本里写个“把管理员密码存到C盘根目录”,执行完真就能拿到密码! 2. 蹭“更新程序”漏洞:钻时间差换恶意DLL WAC的更新程序WindowsAdminCenterUpdater.exe也有毛病——它会从C:\ProgramData\WindowsAdminCenter\Updater目录里加载DLL文件(系统运行需要的小模块)。虽然微软要求DLL必须签名,但研究员发现了个“检查时间差”(TOCTOU)的漏洞: 第一步:WAC主进程先检查这个目录里的DLL,确认签名没问题; 第二步:等更新程序真正要加载DLL时,中间有个几毫秒的空窗期; 黑客就盯着这个空窗期,用工具实时监控——一旦发现更新程序要启动,立马把原来的合法DLL换成自己的恶意DLL; 等更新程序加载时,已经换成恶意DLL了,但签名检查早就做过了,直接就用高权限跑起来。 测试时,研究员就用这招,让恶意DLL在SYSTEM权限下创建了一个隐藏管理员账号,全程没弹任何警告,任务管理器里都看不到异常。 三、这漏洞为啥危险?企业、个人都躲不开 别觉得这只是“企业IT该操心的事”,现在不少个人用户也用WAC管理自己的Windows 11电脑(比如装个WAC远程管理家里的NAS、备用机),一旦中招,后果一样严重: 1. 企业:低权限员工能掀翻整个内网 比如公司里的实习生、前台,本来只能用自己的普通账号办公,要是利用这漏洞提权: 能删服务器日志,掩盖自己偷数据的痕迹; 能给OA系统、客户数据库植后门,让黑客远程控制; 甚至能篡改财务软件的数据,把转账账号换成自己的——之前某小公司就差点中招,IT助理用这漏洞改了报销系统的收款账号,还好财务对账时发现了。 2. 个人:电脑里的隐私全暴露 个人用户用WAC管理电脑的话,要是被别人拿到低权限账号(比如借电脑给朋友用): 能偷你浏览器里的密码、历史记录要留清白在人间哦; 能装远程控制软件,就算你拿回电脑,对方也能实时监控你干啥; 更狠的是植勒索软件,把你硬盘加密,要完赎金才解密。 而且这漏洞还特别难检测——所有操作都是借着WAC的合法进程跑的,杀毒软件看了都觉得“这是正常程序在干活”,不会报毒。 四、紧急防护建议:3步就能堵上漏洞,别等中招才动手 微软已经在2025年12月的“补丁星期二”更新里修复了这个漏洞,现在做防护其实很简单,关键是“别拖延”: 1. 第一步:立马更WAC到最新版 不管是企业服务器还是个人电脑,打开WAC后看右上角的版本号,只要低于2.4.2.2,赶紧更: 企业用户:通过组策略批量推送更新,或者去微软官网下载离线补丁(https://learn.microsoft.com/zh-cn/windows-server/manage/windows-admin-center/overview); 个人用户:直接点WAC里的“设置-更新”,自动下载安装,5分钟就能搞定。 2. 第二步:手动锁死危险目录权限 要是暂时没法更(比如企业服务器要等审批),先手动改目录权限应急: 找到C:\ProgramData\WindowsAdminCenter目录,右键“属性-安全”; 把“Users”(普通用户组)的权限改成“只读”,彻底禁止普通用户往里面写文件; 再检查子目录“Extensions”“Updater”,权限也照这个改,相当于先把“小偷能塞东西的门”焊死。 3. 第三步:监控异常操作 企业用户:用EDR(终端防护软件)监控这两个目录的文件变动,一旦发现普通用户往里面写.ps1脚本、.dll文件,立马报警; 个人用户:打开“事件查看器”,看“Windows日志-安全”,如果有“低权限用户执行高权限进程”的记录(比如事件ID 4688里,普通账号启动了powershell.exe且权限是SYSTEM),赶紧查电脑有没有被植入恶意文件。 结语:管理工具别当“免死金牌”,及时更新才是王道 这次的漏洞给所有人提了个醒:平时用来“保安全”的管理工具,自己也可能出安全问题。Windows Admin Center这种大家觉得“官方出品、肯定安全”的软件,照样会有权限配置的低级错误。 不管是企业IT还是个人用户,现在就去查WAC版本,能更就立马更,暂时不能更就锁权限——别等黑客先用上这漏洞,到时候丢了数据、被勒索,哭都来不及! -

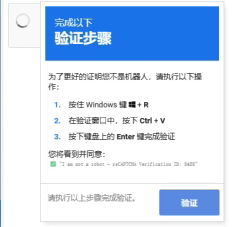

人机验证?是攻击!邮件svg图片+剪切板攻击值得了解! 前言 大家好,我是字节曜的编辑寒烟似雪,今天发现了个易忽略的Windows漏洞,近期,我们在网络安全监测中发现,一类依托剪贴板劫持的恶意攻击正呈爆发式增长,对比2024年初数据,其发生率已飙升517%。更令人警惕的是,这类攻击不再依赖显眼的恶意程序,而是用“可信文件格式+日常操作场景”包装,即便是具备基础安全意识的用户,也可能在毫无察觉中中招。 mjlbwm1p.png图片一、拆解攻击全流程:一封SVG邮件如何“破门而入” 为还原攻击逻辑,我们通过模拟环境复现了黑客的完整操作链,发现其每一步都精准利用用户认知与系统防护的“盲区”,堪称“教科书级”的隐蔽攻击: 1. 载体伪装:用SVG格式绕过第一道防线 黑客放弃了易被拦截的exe、zip等格式,转而选择SVG矢量图作为“载体”。这类格式日常多用于网页图标、设计素材、文档插图,不仅在邮件传输、文件检测中被默认为“低风险”,多数反垃圾邮件系统、终端防护软件也不会对其进行深度脚本扫描——正是这种“可信标签”,让恶意SVG文件能轻松突破邮箱过滤、杀毒软件的初步检测,顺利进入用户设备。 2. 诱导触发:用“人机验证”设下心理陷阱 当用户点开SVG附件后,屏幕不会弹出异常弹窗,反而显示出与正规平台高度相似的“人机验证”界面,提示“需完成验证方可查看图片内容”。这种设计精准抓住了用户的使用习惯:多数人会下意识认为“验证是正常安全流程”,点击按钮的瞬间,藏在SVG代码中的跳转脚本已悄然启动,后台开始连接黑客控制的远程服务器,而用户对此毫无感知。 3. 核心攻击:劫持剪贴板执行恶意指令 这是整个攻击中最隐蔽的一步。在用户专注完成“虚假验证”时,黑客利用系统权限漏洞,悄悄篡改了剪贴板内容——原本用户准备复制的文档段落、网址链接,已被替换成带有恶意参数的代码。当“验证”时,黏贴的代码便会运行 mjlbyykt.png图片 更可怕的是,整个过程中,所有操作都围绕“查看图片”“验证身份”等日常场景展开,没有任何违背常理的迹象,用户很难将“点开SVG附件”与“设备被入侵”关联起来。 二、攻击激增517%的底层逻辑:为何黑客偏爱剪贴板劫持? 从监测数据来看,这类攻击能在短时间内爆发,核心在于其“低门槛、高隐蔽、广覆盖”的特性,完美契合黑客的批量攻击需求: 1. 绕过防护的“成本极低” 传统恶意攻击需要对抗杀毒软件的特征码检测、行为分析,而剪贴板劫持利用的是系统原生功能(剪贴板)与可信文件格式(SVG)的组合,相当于“披着合法外衣作案”。目前多数防护软件对“SVG文件+剪贴板操作”的组合缺乏针对性监测规则,导致攻击成功率远超传统恶意软件。 2. 攻击场景无死角覆盖 无论是个人用户接收邮件、下载设计素材,还是企业员工传输工作文档、分享图表,SVG格式都有合理的使用场景。黑客无需针对特定行业或人群定制伪装,只需批量发送含恶意SVG的邮件、在素材平台植入带毒文件,就能覆盖个人办公、企业生产、设计创作等全场景目标。 3. 后续危害呈“链式扩散” 一旦剪贴板被劫持,恶意程序下载后不仅会窃取设备中的账号密码、文档数据,还可能篡改系统权限,让设备成为“肉鸡”,进一步向用户的社交账号、企业内网扩散。我们在监测中发现,某小型企业因员工点开恶意SVG邮件,导致内部OA系统、客户数据库在24小时内被完全控制,数据泄露与系统修复损失超百万元。 三、紧急防护建议:3步筑牢安全防线 面对这类“隐蔽性攻击”,单纯依赖杀毒软件已不够,需从“文件处理、操作习惯、异常监测”三方面建立防护体系: 1. 对陌生文件“先隔离,再验证” 收到含SVG、HTML等可嵌入脚本的附件时,若发件人非熟人或无明确业务关联,直接删除;若确需查看,先通过在线文件预览工具(如无本地执行权限的SVG预览平台)核查内容,避免直接双击打开。 企业用户需在终端设备部署“文件沙箱”,对未知格式附件强制在隔离环境中运行,禁止其直接调用系统剪贴板、联网权限。 2. 警惕“非预期的验证与弹窗” 任何文件打开后,若突然弹出“人机验证”“安全检测”界面,且并非来自浏览器、正规软件(如办公软件、设计工具),立即关闭窗口并断网——正规软件的验证不会通过“文件打开”触发,更不会要求“点击按钮即可查看内容”。 日常使用中,复制重要内容(如账号、密码、敏感链接)后,粘贴前先在记事本中“试粘贴”,确认内容与复制时一致,再进行后续操作。 3. 定期核查系统与进程异常 个人用户可通过“任务管理器”查看后台进程,若发现无名进程占用高CPU、频繁联网,且无法追溯启动来源,立即结束进程并扫描病毒; 企业需开启终端行为监测,重点关注“SVG文件打开后+剪贴板操作+异常联网”的组合行为,一旦触发规则,立即阻断进程并通知安全团队核查。 当前,网络攻击正从“硬对抗”转向“软伪装”,黑客越来越擅长利用“日常场景+可信元素”降低用户警惕。此次发现的剪贴板劫持攻击,只是这类“隐蔽攻击”的一个缩影。无论是个人还是企业,都需摒弃“没遇到就是安全”的侥幸心理,将“谨慎处理每一个文件、核查每一次异常”融入日常操作,才能真正抵御新型网络威胁。

人机验证?是攻击!邮件svg图片+剪切板攻击值得了解! 前言 大家好,我是字节曜的编辑寒烟似雪,今天发现了个易忽略的Windows漏洞,近期,我们在网络安全监测中发现,一类依托剪贴板劫持的恶意攻击正呈爆发式增长,对比2024年初数据,其发生率已飙升517%。更令人警惕的是,这类攻击不再依赖显眼的恶意程序,而是用“可信文件格式+日常操作场景”包装,即便是具备基础安全意识的用户,也可能在毫无察觉中中招。 mjlbwm1p.png图片一、拆解攻击全流程:一封SVG邮件如何“破门而入” 为还原攻击逻辑,我们通过模拟环境复现了黑客的完整操作链,发现其每一步都精准利用用户认知与系统防护的“盲区”,堪称“教科书级”的隐蔽攻击: 1. 载体伪装:用SVG格式绕过第一道防线 黑客放弃了易被拦截的exe、zip等格式,转而选择SVG矢量图作为“载体”。这类格式日常多用于网页图标、设计素材、文档插图,不仅在邮件传输、文件检测中被默认为“低风险”,多数反垃圾邮件系统、终端防护软件也不会对其进行深度脚本扫描——正是这种“可信标签”,让恶意SVG文件能轻松突破邮箱过滤、杀毒软件的初步检测,顺利进入用户设备。 2. 诱导触发:用“人机验证”设下心理陷阱 当用户点开SVG附件后,屏幕不会弹出异常弹窗,反而显示出与正规平台高度相似的“人机验证”界面,提示“需完成验证方可查看图片内容”。这种设计精准抓住了用户的使用习惯:多数人会下意识认为“验证是正常安全流程”,点击按钮的瞬间,藏在SVG代码中的跳转脚本已悄然启动,后台开始连接黑客控制的远程服务器,而用户对此毫无感知。 3. 核心攻击:劫持剪贴板执行恶意指令 这是整个攻击中最隐蔽的一步。在用户专注完成“虚假验证”时,黑客利用系统权限漏洞,悄悄篡改了剪贴板内容——原本用户准备复制的文档段落、网址链接,已被替换成带有恶意参数的代码。当“验证”时,黏贴的代码便会运行 mjlbyykt.png图片 更可怕的是,整个过程中,所有操作都围绕“查看图片”“验证身份”等日常场景展开,没有任何违背常理的迹象,用户很难将“点开SVG附件”与“设备被入侵”关联起来。 二、攻击激增517%的底层逻辑:为何黑客偏爱剪贴板劫持? 从监测数据来看,这类攻击能在短时间内爆发,核心在于其“低门槛、高隐蔽、广覆盖”的特性,完美契合黑客的批量攻击需求: 1. 绕过防护的“成本极低” 传统恶意攻击需要对抗杀毒软件的特征码检测、行为分析,而剪贴板劫持利用的是系统原生功能(剪贴板)与可信文件格式(SVG)的组合,相当于“披着合法外衣作案”。目前多数防护软件对“SVG文件+剪贴板操作”的组合缺乏针对性监测规则,导致攻击成功率远超传统恶意软件。 2. 攻击场景无死角覆盖 无论是个人用户接收邮件、下载设计素材,还是企业员工传输工作文档、分享图表,SVG格式都有合理的使用场景。黑客无需针对特定行业或人群定制伪装,只需批量发送含恶意SVG的邮件、在素材平台植入带毒文件,就能覆盖个人办公、企业生产、设计创作等全场景目标。 3. 后续危害呈“链式扩散” 一旦剪贴板被劫持,恶意程序下载后不仅会窃取设备中的账号密码、文档数据,还可能篡改系统权限,让设备成为“肉鸡”,进一步向用户的社交账号、企业内网扩散。我们在监测中发现,某小型企业因员工点开恶意SVG邮件,导致内部OA系统、客户数据库在24小时内被完全控制,数据泄露与系统修复损失超百万元。 三、紧急防护建议:3步筑牢安全防线 面对这类“隐蔽性攻击”,单纯依赖杀毒软件已不够,需从“文件处理、操作习惯、异常监测”三方面建立防护体系: 1. 对陌生文件“先隔离,再验证” 收到含SVG、HTML等可嵌入脚本的附件时,若发件人非熟人或无明确业务关联,直接删除;若确需查看,先通过在线文件预览工具(如无本地执行权限的SVG预览平台)核查内容,避免直接双击打开。 企业用户需在终端设备部署“文件沙箱”,对未知格式附件强制在隔离环境中运行,禁止其直接调用系统剪贴板、联网权限。 2. 警惕“非预期的验证与弹窗” 任何文件打开后,若突然弹出“人机验证”“安全检测”界面,且并非来自浏览器、正规软件(如办公软件、设计工具),立即关闭窗口并断网——正规软件的验证不会通过“文件打开”触发,更不会要求“点击按钮即可查看内容”。 日常使用中,复制重要内容(如账号、密码、敏感链接)后,粘贴前先在记事本中“试粘贴”,确认内容与复制时一致,再进行后续操作。 3. 定期核查系统与进程异常 个人用户可通过“任务管理器”查看后台进程,若发现无名进程占用高CPU、频繁联网,且无法追溯启动来源,立即结束进程并扫描病毒; 企业需开启终端行为监测,重点关注“SVG文件打开后+剪贴板操作+异常联网”的组合行为,一旦触发规则,立即阻断进程并通知安全团队核查。 当前,网络攻击正从“硬对抗”转向“软伪装”,黑客越来越擅长利用“日常场景+可信元素”降低用户警惕。此次发现的剪贴板劫持攻击,只是这类“隐蔽攻击”的一个缩影。无论是个人还是企业,都需摒弃“没遇到就是安全”的侥幸心理,将“谨慎处理每一个文件、核查每一次异常”融入日常操作,才能真正抵御新型网络威胁。